Durch zwei integrierte Viren-Scanner und einen zusätzlichen Content-Filter mit Zero-Hour-Protection, der fortlaufend Ihre Zugriffsbeschränkungen umsetzt, können Sie immer sicher im Internet surfen.

Securepoint UTM-Firewalls

Mit Securepoint ist Ihre IT und Kommunikation immer geschütztSecurepoint UTM-Firewall Features

SICHERHEIT BEIM SURFEN

SCHUTZ VOR ANGRIFFEN

Durch spezielle Angriffserkennungs-Features wie z. B. Deep Packet Inspection (DPI) schützt Sie die UTM-Firewall von Securepoint vor jeder Art von Angriffen und Bedrohungen aus dem Internet, wie z. B. Viren, Trojaner, Hacker-Angriffe oder Industriespionage.

SICHERE KONNEKTIVITÄT

Mit Securepoint können Sie beliebig viele Arbeitsplatz-Standorte sicher miteinander verbinden, VPN-Einwahlzugänge einrichten oder Smartphones und Tablets als mobile Arbeitsplätze via spezifischen VPN-Protokollen einbinden.

SICHERE KOMMUNIKATION

Securepoint schützt all Ihre Kommunikationskanäle vor Viren, Phishing, Spy- und Malware.

MAIL-CONNECTOR

Durch den integrierten Mail-Connector ist selbst bei verschlüsselten Verbindungen wie POP3, SSL oder IMAPS eine uneingeschränkt sichere E-Mail-Kommunikation über Ihren Mailserver per SMTP (STARTTLS) möglich. Der parallele Einsatz von Third Party Tools wie z. B. POPcon wird dadurch nicht mehr benötigt.

VIRTUALISIERTE UTM-FIREWALL

Die UTM-Firewall von Securepoint unterstützt alle gängigen VMWare- und Hyper-V-Standards und kann auch als eine virtuelle Maschine (VM) eingesetzt werden. Dadurch können Sie auf den Einsatz zusätzlicher Appliances, die potenziell die Leistungsfähigkeit Ihres Servers einschränken könnten, verzichten.

SECUREPOINT GOLD PARTNER

Die FM-Systemhaus GmbH verfügt als eines von nur sehr wenigen IT-Unternehmen in Nord-Deutschland über einen zertifizierten Securepoint Gold Partner-Status. Mit dem Gold Partner-Status, welcher auf das höchste technische Schulungslevel bei Securepoint verweist, können wir Ihnen nahezu exklusiv ein Höchstmaß an Kompetenz und Sicherheit im Bereich Securepoint UTM-Firewalls anbieten.

UMFANGREICHE PRAXISERFAHRUNG

Durch unsere enge und erfolgreiche Zusammenarbeit mit Securepoint im Bereich Firewalls in den vergangenen Jahren können wir bei der Einrichtung Ihrer Securepoint-Firewall auf ein umfangreiches Spektrum an Erfahrung und Know-how im Umgang mit unterschiedlichsten produktiven Systemen und Anwendungsszenarien zurückgreifen.

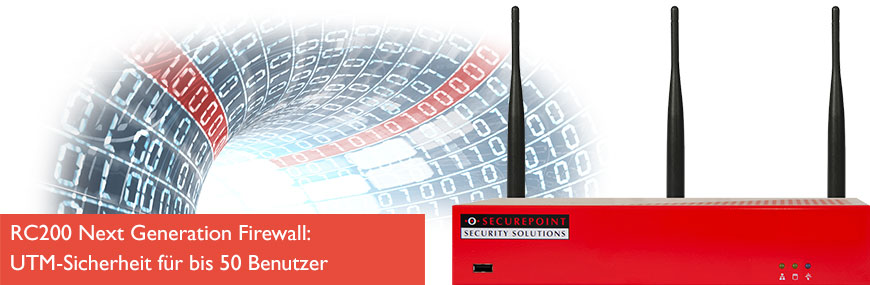

Neueste Securepoint Hardware

SCHNELLER UND FLEXIBLER SERVICE

Aufgrund unserer Spezialisierung auf Securepoint-Produkte sind unsere IT-Fachkräfte innerhalb kürzester Zeit in der Lage einen Ausfall Ihrer UTM-Firewall zu beheben. Selbst wenn ein Austauschgerät nicht unmittelbar zur Verfügung steht, können wir – wenn Ihre UTM-Firewall von Securepoint im Vorhinein als eine virtuelle Maschine mittels einer VMWare- oder Hyper-V-Umgebung implementiert wurde – innnerhalb von 2 Stunden Ihre UTM-Firewall mit einer sicheren Basiskonfiguration einrichten.

KEINE ZUSÄTZLICHEN KOSTEN

IHRE ANSPRECHPARTNER

Kostenlos und unverbindlich anfragen

Wollen auch Sie von unserem

Know-how profitieren?

Dann kontaktieren Sie uns jetzt! Wir freuen uns über ein persönliches Kennenlernen,

bei dem Sie uns von Ihrem Vorhaben berichten.

Senden Sie uns eine Nachricht

Kontakt

FM-Systemhaus GmbHSudweyher Str. 68-70

28844 Weyhe

info@fm-systemhaus.de

04203-70393-0